- Napište nám

- Kontakty

- Reklama

- VOP

- Osobní údaje

- Nastavení soukromí

- Cookies

- AV služby

- Kariéra

- Předplatné MF DNES

Stuxnet – vir který napadl íránský jaderný program

Íránský jaderný program se v roce 2010 stal terčem hackerského útoku.Jednalo se především o elektrárnu Búšehr a obohacovací závod. Dnešní článek je zaměřen na vir Stuxnet, který vyvolal problémy v Íránu.

V dnešní době, kdy počítače zcela ovládly svět a každý z nás nosí neustále jeden, až dva u sebe si nelze představit činnost jaderné elektrárny bez počítačového vybavení. Počítače usnadňují práci, provádějí kontinuální měření a vyhodnocování, zabraňují nepovoleným operacím, či provádějí ochranné a bezpečnostní funkce. Každý počítač v jaderné elektrárně se tak stává potenciálním cílem útoku hackerů.

Počítačové systémy lze dělit dle různých kategorií, přičemž mezi kategoriemi lze předávat informace pouze omezeně. Hlavní bezpečnostní opatření lze rozdělit do dvou kategorií na aktivní (aktivní antivirové programy) a pasivní (možnost komunikace pouze jedním směrem mezi kategoriemi). Možnosti, kterými je možné napadnout systémy, jsou tedy prostřednictvím propojení počítačových systémů s internetem, či při vložení nezabezpečených datových úložišť.

Problémy v Íránu

Napadnutí systémů íránského jaderného programu bylo zprostředkováno nezabezpečeným flash diskem dodavatele, který prováděl upgrade systémů na počítači bez přímého připojení k internetové síti. Hlavním cílem viru je napadnutí řídících počítačových systémů a poškození pracovních linek, které jsou řízeny napadeným počítačem. V Íránu byly napadeny především systémy obohacovacího závodu, které řídily odstředivky.

Vir napadl řídící počítače a zvýšil tlak v centrifugách, operátoři však nic nezaznamenali, protože počítače nehlásily žádné změny. Sice centrifugy nebyly zničeny, nicméně byla velmi snížena jejich životnost. Největší problém byl však v nedokonalém procesu updatu a nedokonalé ochraně počítačového systému, který nepřetržitě po odstranění viru reorganizovali.

Vir Stuxnet

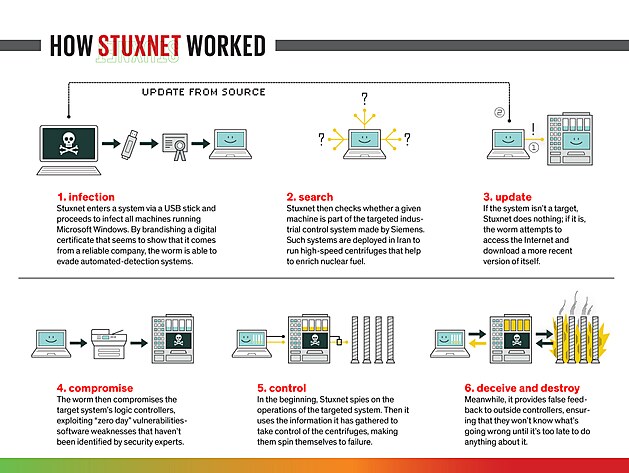

Zvláštností viru Stuxnet je jeho nadměrná velikost a schopnost „zametat“ stopy, které napáchal. Jeho životní cyklus lze rozdělit do několika etap. V první etapě byl infikován řídící počítač, ten poté hledá, vyhodnocuje a snaží se připojit k výrobní lince. Pokud vybraná výrobní linka není jeho terčem, chová se vir jako by nebyl. V případě, že je výrobní linka terčem, napadne ji a přenastaví tak, aby co nejvíce škodila, přitom dává falešné signály o normálním provozu linky.

Není známo, kdo vytvořil vir Stuxnet, avšak není vyloučeno, že se může jednat o vojenskou zbraň vytvořenou pro paralyzaci íránského obohacovacího závodu. O pár let později byly vytvořeny další podobné viry, které se však podařilo zvládnout bez větších problémů. Problém vytvoření prvního viru Stuxnet jeto, že inspiruje ostatní hackerské skupiny k podobným útokům. Vytváří se tím zcela nová, odlišná část zbrojního průmyslu, která v budoucnu může dělat problémy.

S rozvojem počítačových systémů je tedy, zejména v jaderné oblasti, nutné zajistit správnou ochranu proti nepovoleným vstupům do systému a zajistit bezpečné aktualizace s aktivními bezpečnostními prvky, které se v případě nálezu potenciálně škodlivého softwaru odpojí od všech periferních systémů. V případě íránského jaderného programu šlo o pochybení ze strany dodavatele, který na nedostatečně zabezpečeném flash disku nakazil řídící počítač. Nyní po téměř 7 letech jsou počítačové systémy chráněny mnohem lépe, než tomu bylo v roce 2010, avšak možnosti a schopnosti hackerů také vzrůstají. Je třeba, aby lidé starající se o zabezpečení počítačových systémů byli vždy o krok před lidmi snažícími se je napadnout.

Zdroje: http://spectrum.ieee.org

Pavel Suk

Zážitky z exkurze do Spojeného ústavu jaderných výzkumů část I

Pavel Suk

Novovoroněžská II, zážitky z exkurze na elektrárně, pokračování

| Další články autora |

Střední školy

Nepřehlédněte

- MS v hokeji ONLINE: Kanada přežila zdřímnutí, za Polsko nastoupil Fučík

- Nádory, reflux, deprese. Zpěvák Kuba Ryba řešil zdraví i se šamanem v Peru

- ANALÝZA: Smutný Den nezávislosti Izraele. Ve válce, opuštěn a rozhlodáván zevnitř

- Česká stopa zatčených oligarchů vede nejspíš k luxusním bytům v Praze

- Pět věcí, které byste s Windows měli dělat, ale možná neděláte, a naopak

- Rudlo, sláva! Vzpomínka na krásného chlapce, kterému měl patřit svět

- Rostliny umí přinutit hmyz kopulovat, ptáky přenášet pyl i způsobit požár

- Přes klimatickou nouzi banky dál financují fosilní projekty, zjistil průzkum